Autor: Aleksandra Berger

Z wykształcenia filolog, z wyboru tłumacz. Uwielbia swojego Kindle'a, nie rozstaje się ze smartfonem, nie wyobraża sobie życia offline. A do tego niepoprawna zakupoholiczka (oczywiście online).

Szczegółowy poradnik krok po kroku wyjaśniający, jakie obszary małych firm są szczególnie narażone na cyberzagrożenia. „Czy Twoja firma jest bezpieczna? Jak można się upewnić, że firma jest właściwie chroniona przed cyberzagrożeniami?” Czasami doniesienia o atakach hakerów znamy z mediów. Być może osobiście znamy firmę, która padła ofiarą ataku hakerów, została zarażona wirusem, utraciła dane lub odzyskanie danych wiązało się z zapłaceniem okupu (atak typu ransomware). A może to Twoja firma padła ofiarą ataku? Jeśli nie, to masz szczęście być w grupie 48% szczęśliwców, ponieważ pozostałe 52% firm sektora MŚP padło ofiarą cyberataku w okresie 12 miesięcy poprzedzających wrzesień 2017 roku.…

Produkty Avast Business idealnie spełniają potrzeby sektora MŚP Rozwiązania Avast Business przeznaczone do ochrony punktów końcowych ponownie znalazły się w centrum zainteresowania za sprawą opublikowanej przez CRN listy 100 najbardziej liczących się dostawców usług zabezpieczających. Avast został doceniony w segmencie 20 najlepszych sprzedawców oferujących produkty Endpoint Security. Stworzenie produktu, który odpowiadałby potrzebom niewielkich firm, ale równocześnie nie zrujnowałby ich ograniczonego budżetu, nie jest łatwe. Nowe produkty Avast do ochrony punktów końcowych – Avast Business Antivirus, Pro oraz Pro Plus – doskonale spełniają te wymagania. Jest to bardzo kompleksowa ochrona dla małych i średnich firm, dopasowana do potrzeb klienta z dodatkowymi…

Wirus Petya powrócił i jest jeszcze bardziej niebezpieczny niż wcześniej. Petya jako wirus typu ransomware po raz pierwszy dał o sobie znać już w roku 2016, teraz od kilku dni ujawnił się w całej okazałości i zbiera żniwo.

Jeżeli kiedykolwiek padłeś ofiarą hakerów i włamano się na Twoją skrzynkę mailową, to pewnie znasz to uczucie strachu i niedowierzania – dlaczego akurat moja skrzynka?

Niezależnie od tego czy posiadasz supernowoczesnego ultrabooka, czy też kilkuletniego zwykłego laptopa, warto co jakiś czas przeprowadzić test i sprawdzić, jak wydajnie działa i jaka jest żywotność baterii.

Jeśli udało ci się w końcu utworzyć mocne hasło to świetnie. A teraz utwórz jeszcze jedno i jeszcze jedno. Dla wszystkich swoich urządzeń mobilnych i na wszystkie konta. Ile ich będzie? Pewnie dużo, bardzo dużo – i dlatego właśnie, w wielkim skrócie, potrzebujesz menedżera haseł.

Hasła. Nikt ich nie lubi. A nasze własne hasła to już wyjątkowo nienawidzimy. Wiemy, że są strasznie kiepskie, ale wymyślenie silnego hasła wydaje się takie trudne: Małe litery i duże litery. Liczby. Symbole. Nie używaj zdań, nie używaj słów, itd.

Niestety wszystko wskazuje na to, że kompilacja Windowsa 15058 wprowadza znowu niekorzystne dla użytkowników zmiany. Chodzi o powrót do automatycznie ściąganych poprawek i aktualizacji. Opcja ta była szczególnie znienawidzona przez użytkowników połączeń taryfowych, gdyż mogła generować dosyć wysokie koszty. Automatyczne aktualizacje dla wszystkich? Tuż po wypuszczeniu Windows 10 użytkownicy zaczęli skarżyć się na automatyczne aktualizacje, nad którymi nie mieli kontroli. Microsoft wziął w końcu pod uwagę niezadowolenie klientów i umożliwił zmianę ustawień, w tym ograniczenie transmisji danych w połączeniach taryfowych i oznaczenie każdego połączenia jako taryfowego (automatyczne aktualizacje nie ściągały się). Kompilacja Windowsa 15058 wprowadza jednak w tym zakresie zmiany…

Już w styczniu 2016 r. Microsoft zapowiedział, że nie będzie wspierał starszych wersji Windowsa na komputerach z nowymi procesorami, co wzbudziło poruszenie wśród użytkowników starszych wersji systemu. Wobec zdecydowanego sprzeciwu klientów, Microsoft zdecydował, że będzie gwarantował wsparcie techniczne jedynie dla Windows 7 i 8.1 zainstalowanych na komputerach z procesorami Skylake. Natomiast wszystkie nowe komputery będą wspierane tylko po zainstalowaniu Windows 10. Nowy komputer, stary Windows Wiemy już, że ta decyzja weszła w życie i wielu użytkowników korzystających ze starszych wersji Windows na nowych komputerach ma problem z instalacją najnowszych łatek. Najczęściej pojawia się komunikat: Twój komputer korzysta z procesora, który…

Serwis Windows Central donosi o kolejnej niespodziance, zupełnie nowej i nie zapowiadanej wcześniej funkcji Windowsa – Dynamic Lock. Na razie dostęp do niej mają tylko subskrybenci programu Windows Insider. Wydaje się, że nowa funkcja miałaby uzupełniać działanie opcji Windows Hello, czyli biometrycznego systemu logowania, który automatycznie odblokowuje komputer, gdy pojawi się przed nim jego użytkownik. Jak działa Dynamic Lock? Dynamic Lock miałby za zadanie automatycznie blokować komputer, jeśli tylko Windows odkryje, że użytkownika nie ma przed ekranem. Ani nazwa, ani dokładny sposób działania tej nowej funkcji nie zostały jeszcze jednak potwierdzone przez Microsoft. Serwis Windows Central zdradza jednak, że w…

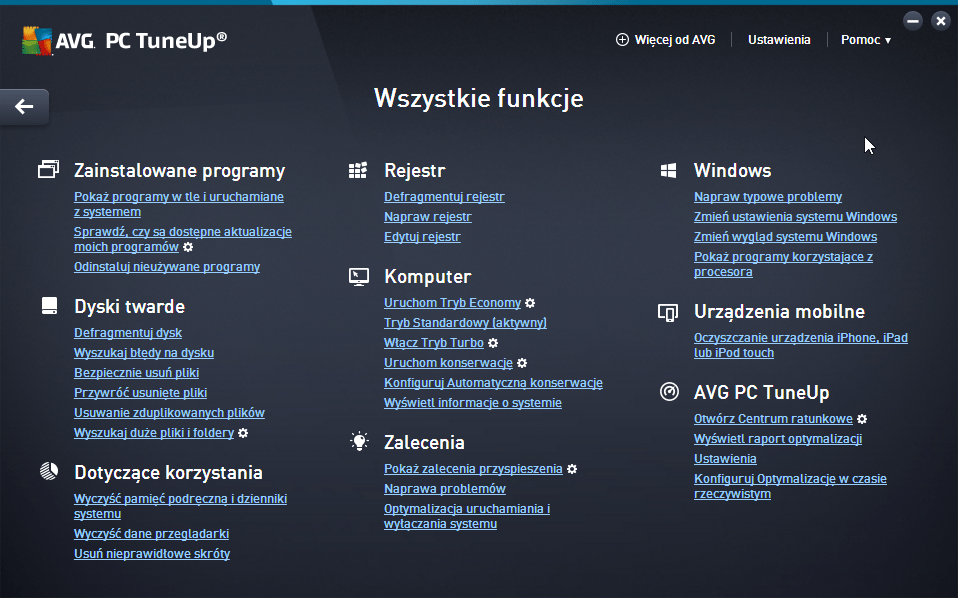

Połączone siły Avast&AVG Technologies zapewniają jeszcze lepszą jakość ich flagowych produktów, zabezpieczających urządzenia przed oprogramowaniem szpiegującym, hakerami, kradzieżami danych oraz innymi cyberzagrożeniami. To wszystko bez niepotrzebnego spowalniania komputera i zaśmiecania go plikami, które są zbędne. Na stronie producenta pojawiły się właśnie długo wyczekiwane nowości. Avast Software, lider na rynku zabezpieczeń internetowych dla użytkowników indywidualnych i firm, ogłosił dzisiaj wypuszczenie na rynek najnowszych wersji produktów AVG dla ochrony domu bez limitu stanowisk: AVG AntiVirus FREE, AVG Internet Security Unlimited oraz AVG Ultimate. Najnowsze wersje produktów gwarantujących bezpieczeństwo zostały wypuszczone zaledwie po 120 dniach od przejęcia AVG przez Avasta. Nowe produkty zapewniają połączenie…

Historycy zapamiętają rok 2016, jako rok, w którym kwestia bezpieczeństwa internetowego nie jest już tylko ważna, ale kluczowa. Cyberwojna w polityce? W Stanach Zjednoczonych, dwaj główni kandydaci na prezydenta zawzięcie kłócili się o wątpliwe bezpieczeństwo wiadomości elektronicznych i twierdzili, że rosyjscy hakerzy publikowali wykradzione informacje, aby zmanipulować wyniki wyborów. Hillary Clinton, kandydatka Demokratów, była pod obstrzałem za rzekome korzystanie z prywatnej skrzynki mailowej i wysyłanie z niej poufnych wiadomości, gdy pracowała jako Sekretarz Stanu. Z kolei kandydat Republikanów Donald Trump został oskarżony o zachęcanie hakerów obcych mocarstw do włamania się na konta swojej przeciwniczki i opublikowanie wszelkich obciążających ją informacji.…

Cyfrowy świat w biznesie rozpoczął się od klawiatury i ogromnych komputerów typu mainframe. Później kilka pecetów podłączonych do serwera i pracownicy klikający w klawiatury przy swoich biurkach. Aż w końcu nadeszła era laptopów, tabletów i urządzeń mobilnych.

Facebook właśnie ulepszył swoje Centrum Bezpieczeństwa by łatwiej i szybciej reagować na incydenty związane z nękaniem innych.

Google ogłosił właśnie, że sztuczna inteligencja, nad którą pracuje jego zespół badawczy, potrafi stworzyć własne standardy szyfrowania – co jest być może świetnym wstępem do automatyzacji szyfrowania. Sztuczna inteligencja uczy się szyfrować W artykule naukowym napisanym przez zespół badawczy Google Brain, znajduje się szczegółowy opis utworzenia trzech sieci neuronowych: Alice, Bob i Eve. Każda z sieci otrzymała zadanie: Alice miała wysyłać do Boba zaszyfrowane wiadomości, który miał je następnie odszyfrować. Natomiast Eve przypadła rola hakera-podsłuchiwacza i miała odczytać wiadomości, nie posiadając dostępu do klucza szyfrującego. A co najciekawsze: Ani Bob, ani Alice, a tym bardziej Eve nie zostali wcześniej zapoznani…

Metaphor to nowy exploit, o którego istnieniu donoszą Izraelscy informatycy z NorthBit. Umożliwia hakerom przejęcia kontroli nad urządzeniem oraz oprogramowaniem i jeżeli zostanie użyty, zagrożone będą miliony urządzeń z Androidem na całym świecie.