Pisaliśmy już wcześniej o dekryptorach. Jednakże czy wiecie, że AVG także działa na tym polu? Właśnie zostało wypuszczonych sześć programów, które pomogą wam z problemem zaszyfrowanych danych. Nie musicie już płacić niebotycznych sum za chwilę nieuwagi.

Uwolnij się od ransomware korzystając z deskryptorów

Spis treści

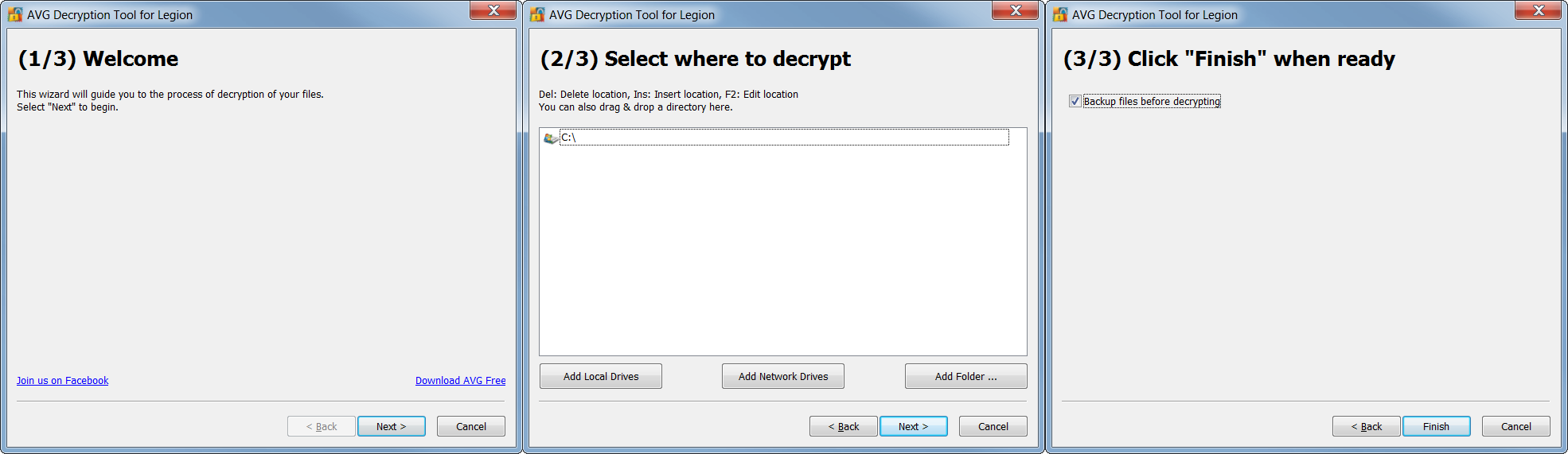

Jak korzystać z dekryptorów AVG?

Darmowe narzędzia AVG przeciwdziałają sześciu aktualnie grasującym programom zwanym ransomeware: Apocalypse, BadBlock, Crypt888, Legion, SZFLocker oraz TeslaCrypt. Aby odblokować wasze pliki należy przeprowadzić pełen skan systemowy zarażonego komputera w poszukiwaniu listy infekcji i przeprowadzić na nich leczenie. Opcjonalnie możecie wszystkie zaszyfrowane pliki skopiować na dysk przenośny tak by odszyfrować je na innym komputerze. Zidentyfikujcie, przez który z poniżej wymienionych ransomwarów, zostaliście zaatakowani. Następnie ściągnijcie odpowiednie narzędzie. Każde z nich po uruchomieniu w kilku prostych krokach przeprowadzi was przez kolejne etapy.

Po pomyślnym odszyfrowaniu plików na wszelki wypadek zróbcie ich kopię zapasową na innym nośniku danych. Jak robić takie kopie i archiwizować ważne pliki poczytacie tutaj.

Apocalypse

Ten rodzaj złośliwego oprogramowania dodaje nowe rozszerzenia plików do już istniejących: “.encrypted”, “.locked” lub “.SecureCrypted”. Przykładowy plik będzie wyglądał tak: „ważnyDok.docx.encrypted”. Żądania okupu najczęściej pojawiają się w plikach, które zyskały nowe rozszerzenia o nazwach: “.How_To_Decrypt.txt”, “.README.Txt” czy “.Contact_Here_To_Recover_Your_Files.txt”. Wtedy taki plik wyglądać będzie następująco: „ważnyDok.docx.How_To_Decrypt”. W tych wiadomościach znajdziecie E-mail do kontaktu z oszustami. AVG przygotowało dwa różne programy do walki z Apocalypse.

Jeden do usuwania wczesnej wersji oprogramowania: //files-download.avg.com/util/avgrem/avg_decryptor_Apocalypse.exe

Drugi do późniejszych edycji: //files-download.avg.com/util/avgrem/avg_decryptor_ApocalypseVM.exe

Jeśli nie działa pierwszy, spróbujcie z drugim.

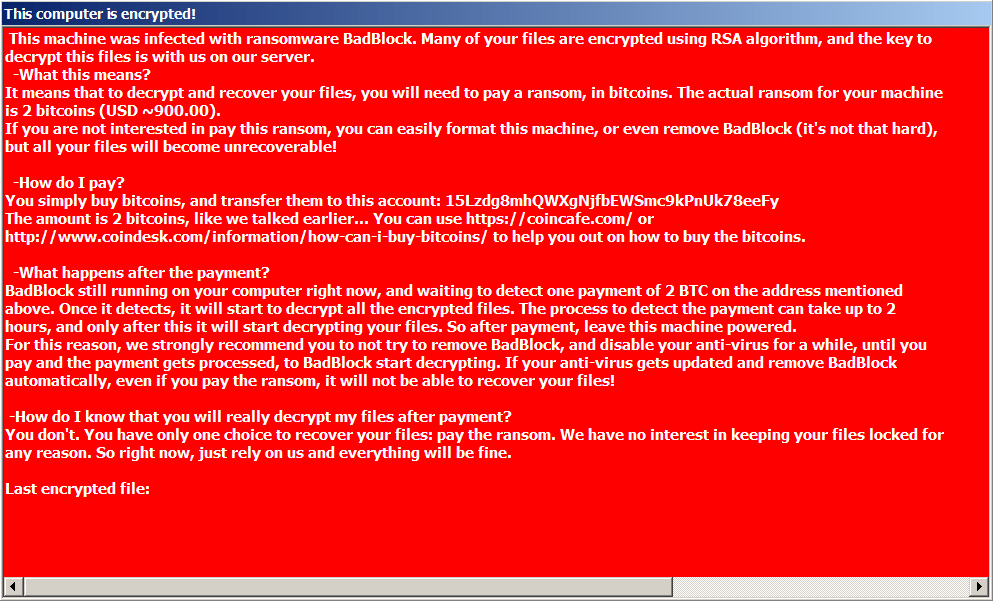

Bad Block

Ten rodzaj ransomware nie zmienia rozszerzeń plików, ani nic nie dodaje. Natomiast pojawia się wiadomość o nazwie „Help Decrypt.html” oraz czerwone okna z żądaniem okupu. Na przykład takie:

Dekryptor dla systemów 32 bitowych znajdziecie tutaj: //files-download.avg.com/util/avgrem/avg_decryptor_BadBlock32.exe

Wersja dla systemów 64 bitowych możliwa do pobrania tutaj: //files-download.avg.com/util/avgrem/avg_decryptor_BadBlock64.exe

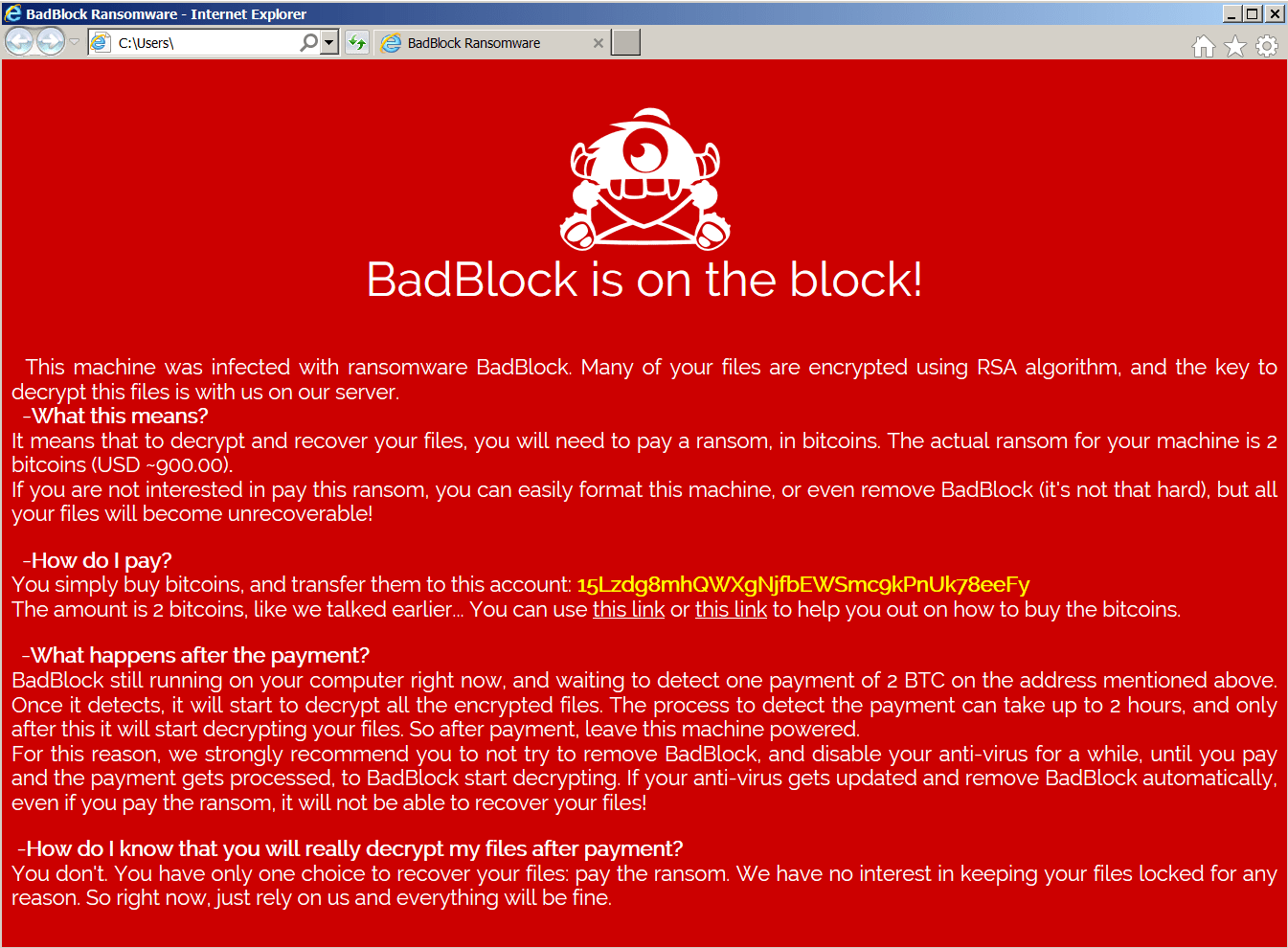

Crypt888 (lub Mircop)

Ten ransomware dodaje z przodu dopisek „Lock.”. Na przykład „Lock.ważnyDok.docx”. Dodatkowo podmieni wam tapetę na taką:

Co ciekawe to złośliwe oprogramowanie jest tak źle napisane, że zapłacenie okupu nie daje gwarancji na odzyskanie wszystkich plików, gdyż ich własny program deszyfrujący nie daje sobie rady. Na szczęście narzędzie AVG nie ma takich problemów:

//files-download.avg.com/util/avgrem/avg_decryptor_Crypt888.exe

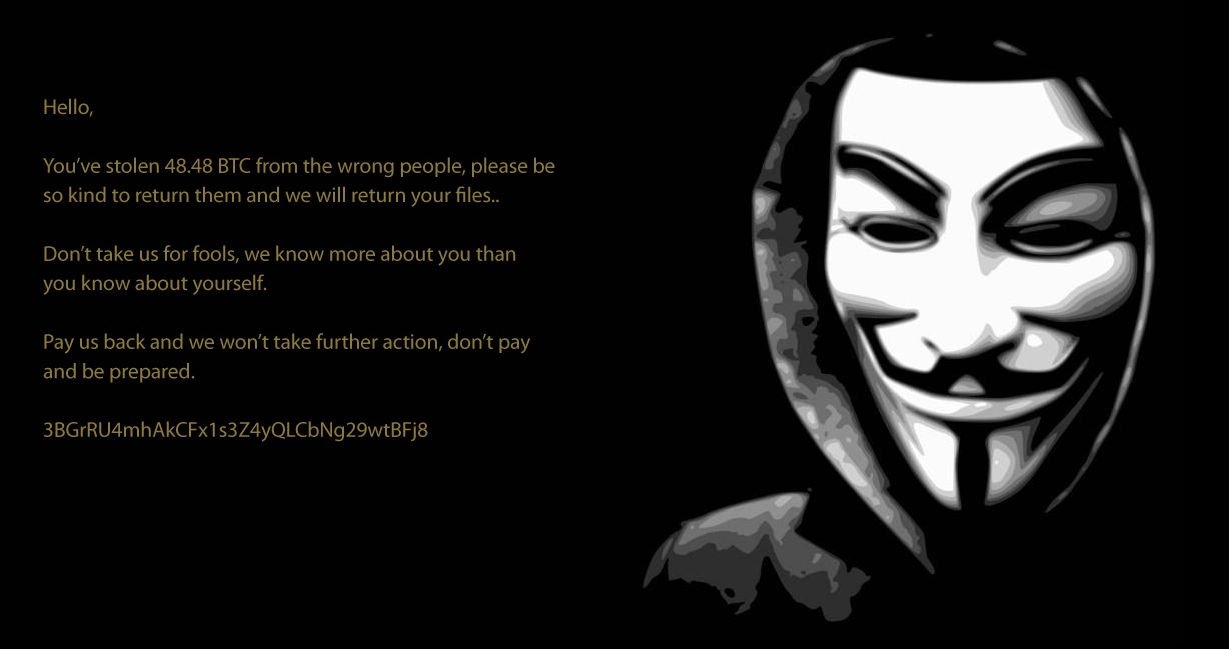

Legion

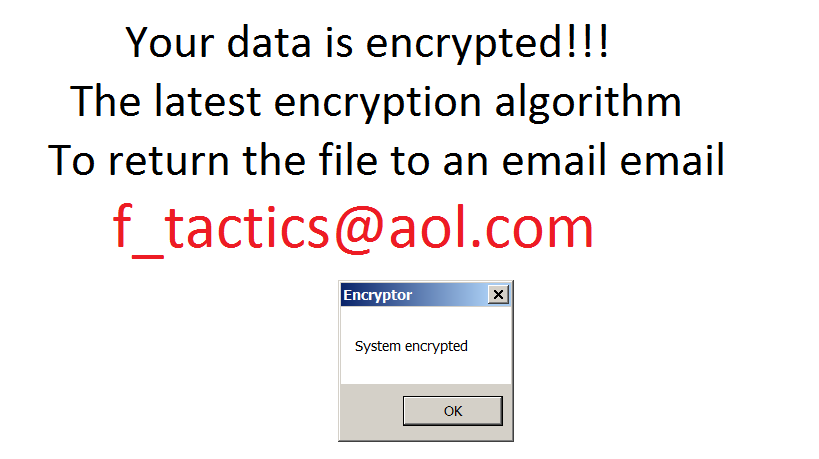

Ten program zmienia rozszerzenia na podobne do: “ważnyDok.docx._23-06-2016-20-27-23_$f_tactics@aol.com$.legion”. Podobnie jak poprzedni podmienia tapetę:

Uwaga: nie pomylcie tego ransomware z innym, który dodaje następujące rozszerzenie do plików: “.centurion_legion@aol.com.xtbl”. Są to dwa różne złośliwe oprogramowania i niestety poniższe narzędzie AVG nie deszyfruje plików z ostatnim rozszerzeniem.

Dekryptor pobierzecie stąd: //files-download.avg.com/util/avgrem/avg_decryptor_Legion.exe

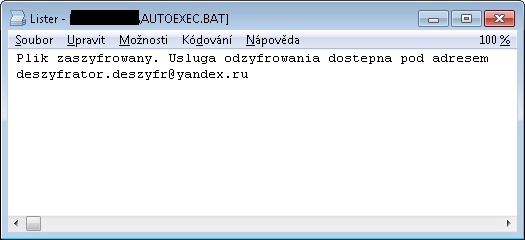

SZFLocker

Nazwa tego złośliwego oprogramowania wzięła się od rozszerzenia „.szf”, które dodawane jest do zainfekowanych plików. Na przykład „ważnyDok.docx.szf”. Oryginalne pliki są przepisane z dodatkowym tekstem w języku polskim, widocznym na zdjęciu poniżej:

Do usunięcia SZFLockera użyjcie programu dostępnego tutaj: //files-download.avg.com/util/avgrem/avg_decryptor_SzfLocker.exe

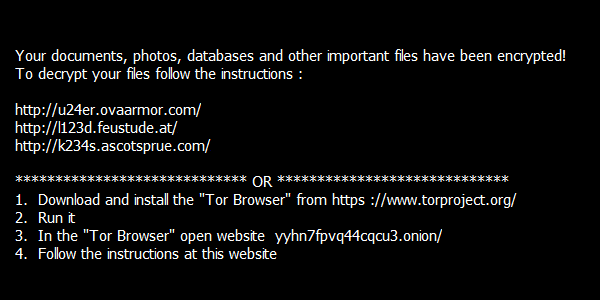

TeslaCrypt

Ostatnim ransomware jest (nie)sławny TeslaCrypt. Narzędzie AVG odszyfrowuje pliki zarażone wersjami trzecią i czwartą tego programu. Dodatkowe rozszerzenia jakie on generuje to na przykład: „.vvv”, „.micro” czy „.mp3”. Dla przykładu „ważnyDok.docx.mp3”. Oprócz tego pojawi się przed nami wiadomość:

Odszyfrujecie pliki ściągając narzędzie stąd: //files-download.avg.com/util/avgrem/avg_decryptor_TeslaCrypt3.exe

Podsumowanie

Pamiętajcie, że używając oprogramowania AVG zmniejszacie ryzyko infekcji ransomware oraz w porę może ono uratować was przed zaszyfrowaniem danych. Jeśli jednak na to jest za późno, skorzystajcie z ostatniej deski ratunku, jaką AVG dla was przygotowało.

___

Artykuł powstał dzięki CORE – polskiemu dystrybutorowi antywirusów AVAST i AVG. AVG Ultimate to najlepszy antywirus dla Ciebie i reszty domowników. Zapewnia pełną ochronę przed zagrożeniami typu ransomware, ochrona kamery i wiele innych przydatnych funkcji.

Podobał Ci się ten artykuł?

Zapisz się na listę i nie przegap nowych ciekawostek, porad i konkursów!

Niech was nie zmyli polski tekst. Skrót kraju nie pozostawia złudzeń skąd są „porywacze”.

Bo porywacze to patrioci i używają rodzimych usług a nie takich które pozwalają na większą anonimowość.

Coś w tym jest. Jednak nasi porywacze wolą pracować w terenie.

Niech was nie zmyli polski tekst. Skrot kraju nie pozostawia zludzen skad sa „porywacze”.Bo porywacze to patrioci i uzywaja rodzimych uslug a nie takich ktore pozwalaja na wieksza anonimowosc.

Cos w tym jest. Jednak nasi porywacze wola pracowac w terenie.