To już ostatnia część z cyklu „Aplikacja TeamViewer krok po kroku”. Na koniec zostawiłam bardzo ciekawe smaczki, czyli zdalny monitoring urządzeń oraz standardy zabezpieczeń, które czynią TeamViewer tak bezpiecznym rozwiązaniem.

TeamViewer – Monitoruj wydajność i łącz się z urządzeniami

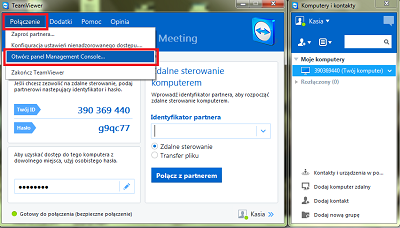

TeamViewer, oprócz możliwości połączenia się z innym urządzeniem, oferuje parę ciekawych rozwiązań. Możesz przesyłać pliki, zarządzać grupami znajomych, a nawet sprawdzać stan swoich procesorów i dysków! Możliwości związane z pomiarem wydajności systemu są bardzo duże. Aby sprawdzić powyższe funkcje, wystarczy wejść w Panel TeamViewer, kliknąć Połączenie, a następnie > Otwórz panel Management Console.

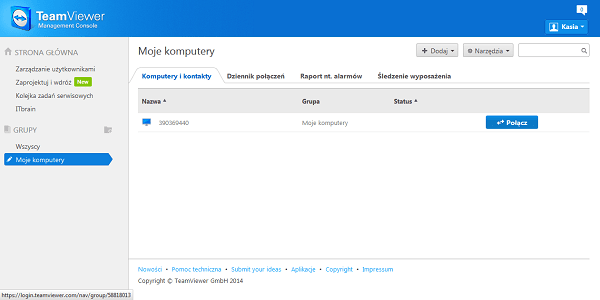

Zostaniesz przekierowany na panel TeamViewer Management Console, gdzie znajdziesz wcześniej opisane funkcje. Panel wygląda tak:

TeamViewer Management Console to aplikacja webowa, dzięki której masz zdalny dostęp do podpiętych urządzeń, grup kontaktów, a w przypadku firmy – zdalny panel zarządzania projektami serwisowymi. Zakładam jednak, że jako zwykły użytkownik, nie będziesz używał rozwiązań dla biznesu, więc przedstawię te funkcjonalności, które mogą Ci się przydać.

W pierwszej kolejności warto zapoznać się z funkcjami związanymi z wydajnością Twoich urządzeń. Aby na przykład móc śledzić zużycie pamięci i wydajność połączeń na Team Viewer Management Console, musisz zjechać do sekcji Grupy, a następnie kliknąć Wszyscy lub Moje komputery.

Na panelu po prawej stronie znajdziesz zakładki, takie jak: Komputery i kontakty, Dziennik połączeń, Raport na temat alarmów oraz Śledzenie wyposażenia.

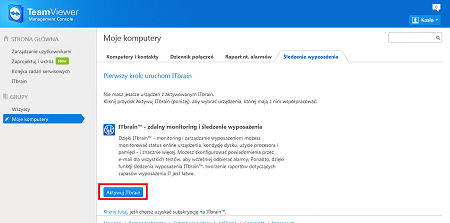

W poszczególnych zakładkach znajdziesz pełne informacje na temat podpiętych urządzeń, kontaktów, stanu dysków oraz zużycia procesorów i miejsca na dysku. Aby to zrobić, musisz wejść w zakładkę Tpdei5CMdqZO Jak to zrobić? Wystarczy aktywować kliknąć Aktywuj ITbrain.

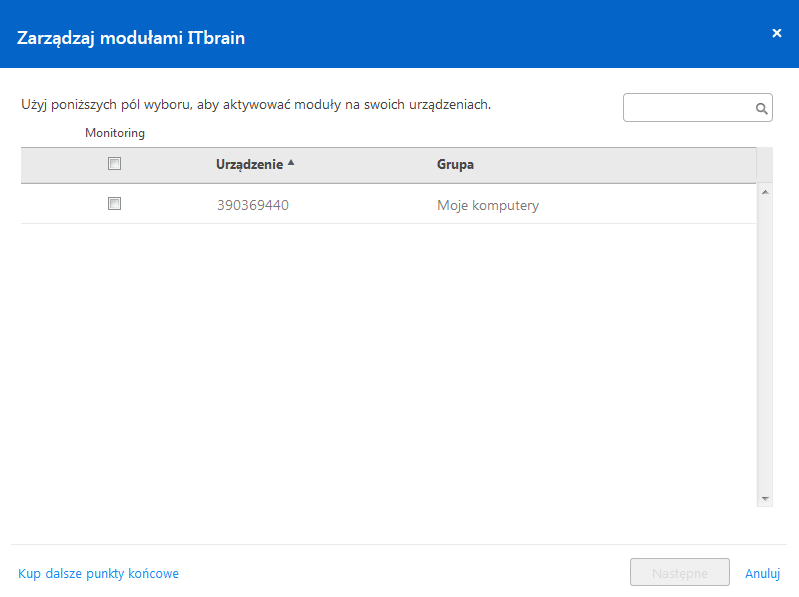

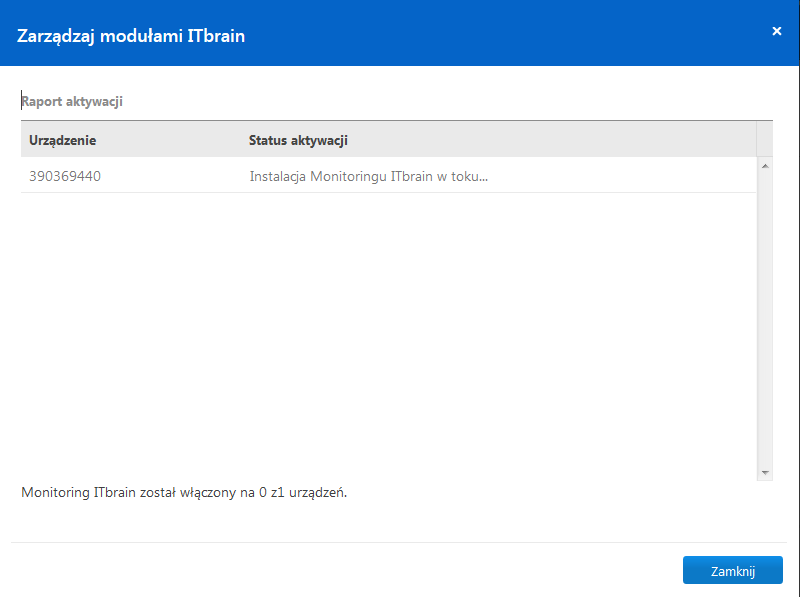

1. Następnie wybierasz urządzenie, które chcesz monitorować i klikasz Następne.

2. Wybierasz zasady monitoringu. Na początku będziesz mieć jedną grupę do wyboru, więc klikasz po prostu Activate.

3. I czekasz. Instalacja monitoringu może zająć parę minut, więc musisz uzbroić się

w cierpliwość.

4. I gotowe. Od teraz program ITbrain działa na wybranym przez Ciebie urządzeniu. Musisz jednak pamiętać, że okres testowy, w czasie którego możesz korzystać z programu za darmo trwa 14 dni, potem musisz wykupić licencję.

Dzięki ITbrain możesz monitorować stan urządzeń, a przede wszystkim, ustawić alarmy na wypadek pojawienia się zagrożeń. Posługując się zakładką Status możesz

z kolei filtrować parametry, np. po rozwiązanych zagrożeniach lub tych zakończonych niepowodzeniem.

Specyfikacja połączeń i protokoły bezpieczeństwa

O solidności TeamViewer świadczy przede wszystkim poziom zastosowanych rozwiązań, idących ramię w ramię z postępem technologicznym. Przede wszystkim, aplikacja działa z pełnym szyfrowaniem, które bazuje na wymianie kluczy publicznych i prywatnych RSA i szyfrowaniem sesji 256 – bitowym kodem AES. Taką metodę stosuje się przy protokołach https/SSL – postrzeganych za jeden z najwyższych standardów zabezpieczeń. Zauważ, że klucz użytkownika nigdy nie opuści Twojego komputera, dzięki czemu nikt nie ma możliwości odszyfrowaćnia przesyłanych danych.

Bardzo istotne z punktu widzenia zabezpieczeń jest dynamiczne tworzenie haseł do każdej sesji. Generowane hasło przy każdym połączeniu daje nam pewność, że próba przechwycenia okaże się fiaskiem. Zwróć uwagę, że za każdym razem, gdy ktoś nawiązuje z Tobą rozmowę, organizuje prezentację lub transferuje dane, potrzebna jest Twoja manualna zgoda. W ten sposób niemożliwe jest przejęcie kontroli nad Twoim komputerem, szczególnie na odległość.

Prócz wyżej wymienionych standardów, program TeamViewer posiada powszechnie stosowane uwierzytelnianie dwuskładnikowe. Stanowi to dodatkowy poziom bezpieczeństwa kont użytkowników, które w połączeniu z tzw. białą listą odpowiada surowym normom HIPPA I PCI. W praktyce, przy próbie logowania, oprócz podawania loginu i hasła, otrzymujemy na swój smartfon wygenerowany kod, który działa na zasadzie jednorazowego hasła ze względu na krótką żywotność. To zasługa algorytmu TOTP, który gwarantuje wysoki poziom zabezpieczeń.

Jeżeli mielibyście jakieś pytania dotyczące programu – piszcie śmiało w komentarzach.

PS: Tutaj znajdziecie część pierwszą, a tutaj część drugą instrukcji.

___

Artykuł powstał dzięki CORE – polskiemu dystrybutorowi antywirusów AVAST i AVG. Sprawdź AVAST Business Antivirus – antywirus dla firmy. Wszystko co potrzebne do ochrony małej firmy w jednym miejscu.

![]()

Podobał Ci się ten artykuł?

Zapisz się na listę i nie przegap nowych ciekawostek, porad i konkursów!

Od lat używam AVG FREE i nic tylko chwalić jeszcze trojana nie zaliczyłam 🙂 Polecam WSZYSTKIM bardzo serdecznie i z całą odpowiedzialnoscią.Babcia Jola :-)!!!

Od lat używam AVG FREE i nic tylko chwalić jeszcze trojana nie zaliczyłam 🙂 Polecam WSZYSTKIM bardzo serdecznie i z całą odpowiedzialnoscią.Babcia Jola :-)!!!