Każde oprogramowanie, które jest szkodliwe dla komputera zwane jest złośliwym. Często używanym na nie słowem jest jego skrótowa wersja z języka angielskiego – Malware, od maliciuous software. Co kryje się za tym pojęciem?

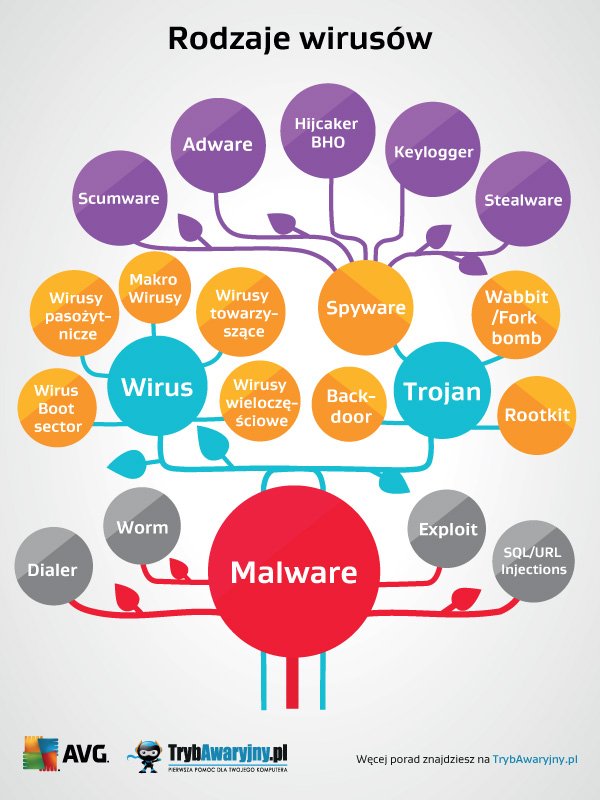

Jakie są rodzaje wirusów?

Spis treści

- Na co dzielimy Malware?

- Wirus – tylko jeden z rodzajów złośliwego oprogramowania

- Trojan – czasem zwany koniem trojańskim, jest dokładnie tym co znamy z lekcji historii.

- Spyware – to w skrócie oprogramowanie, które ma za zadanie zbierać o nas informacje i przesyłać je, bez naszej wiedzy, do twórcy.

Niestety całe morze różnego rodzaju programików, które tylko czyhają aż damy im się radośnie rozgościć na naszych dyskach.

Jak je rozpoznać dowiecie się z naszego krótkiego spisu głównych pojęć w tym temacie.

Na co dzielimy Malware?

- Worm – swojsko brzmiący robak jest programem, który sam się powiela by rozprzestrzeniać na inne komputery, najchętniej przez sieć. Nie potrzebuje żadnego innego oprogramowania by się pod nie podczepić. Najczęściej robaki nie powodują szkód poza obciążaniem łącza w celu replikacji.Jeden z najsłynniejszych robaków pożerał z kont bankowych pieniądze na 4 miejscu po przecinku (operacje bankowe przy kursach walut posiadają wartości, które normalnie nie są w obiegu) i przelewał je na konto twórcy. Normalnie nie do wyłapania, a grosz do grosza i wyszła z tego ładna sumka.

- Exploit – tłumaczenie samego słowa to użytek czegoś na własną korzyść. W naszym przypadku oznacza wykorzystanie luki w systemie lub tylko jednym z zainstalowanych programów (także legalnych i płatnych!) najczęściej w celu przejęcia kontroli nad naszym komputerem. Może później się okazać, iż taki komputer został wykorzystany w ataku na serwis internetowy.

- Dialer – oprogramowanie nie mające racji bytu w większości miejsc na świecie. Służy do modyfikacji numeru z jakim łączy się stareńki modem, tak byśmy płacili ogromne rachunki za telefon. Dawniej była to prawdziwa zmora, aktualnie ze świeczką szukać komputera z modemem.

- SQL / URL injections – właściwie należałoby napisać ogólnie o „wstrzykiwaniu” fragmentu kodu do już istniejących programów, ale te dwa przypadki są najbardziej popularne. Technika polega na zmianie wykonywanych poleceń podczas działania aplikacji bądź poprzez uruchamianie dodatkowych linków. Linki te mogą zawierać reklamy, czy strony, z których niejednokrotnie złapiemy jeszcze więcej chorób.

Wirus – tylko jeden z rodzajów złośliwego oprogramowania

Wirus – najbardziej popularne słowo w codziennym słowniku, choć jak widzimy jest on tylko jednym z dzieci złośliwego oprogramowania.

To co go charakteryzuje to fakt, że musi, jak w organizmie człowieka, posiadać nosiciela. Jest to inny program, który jest przez niego infekowany, dzięki niemu powiela się i atakuje inne programy.

Wirusy dzielimy na:

- Wirusy boot sector – jako, że kod realizowany podczas startu komputera (z angielskiego boot właśnie) uruchamia się automatycznie ten sektor jest bardzo wrażliwy na ataki. Wirusy te potrafią wyrządzić przez to wiele szkód. By się im przeciwstawić wiele współczesnych BIOSów (zestawy podstawowych procedur komunikacji sprzętu z systemem operacyjnym) uniemożliwia jakiekolwiek zmiany w tym sektorze poprzez oprogramowanie zewnętrzne.

- Makro wirusy – makro to komenda wykonywana skrótem klawiszowym (dla przykładu standardowo CTRL + S oznacza zapis, F1 wywołuje pomoc). Wirusy atakują podstawowe funkcjonalności w komputerze zamieniając ich funkcje. W ten sposób zamiast zapisać dokument w Wordzie może okazać się, że ściągniemy plik z Internetu z kolejnym złośliwym oprogramowaniem, które wyrządzi jeszcze większe szkody.

- Wirusy pasożytnicze – poprzednie wirusy atakowały konkretne makro. Tym razem mamy do czynienia z wirusem, który atakuje kolejne makra, zmuszając je do zmian według jego schematu. Co ciekawe, ta metoda jest wolniejsza od ataku poszczególnych makr.

- Wirusy wieloczęściowe – jest to dość niebezpieczny rodzaj, który atakuje na wiele sposobów, łącząc atak na boot sector, jak i na zwykłe programy, czy makra. Pierwszym tego typu wirusem był Ghostball odkryty już w 1989 roku.

- Wirusy towarzyszące – atakują programy tworząc pliki wykonywalne z innym rozszerzeniem, modyfikując oryginalny plik. Gdy przychodzi żądanie uruchomienia programu (na przykład poprzez podwójny klik lewą myszką) wirus powoduje, że to zainfekowana kopia się otwiera. Z pozoru nic się nie zmienia dla użytkownika, choć w tle wirus zbiera żniwo.

Trojan – czasem zwany koniem trojańskim, jest dokładnie tym co znamy z lekcji historii.

Pod wyglądem użytecznej aplikacji bądź ważnego archiwum (na przykład zip, rar) kryje się złośliwe oprogramowanie. Nierzadko otwiera on tylne drzwi do naszego komputera, z których chętnie korzysta jego twórca by chociażby go przejąć.

Trojany dzielą się na:

- Wabbit / Fork bomb – ten trojan powoduje samoreplikację aż do wyczerpania zasobów komputera. Takie działanie powoduje kompletne zablokowanie komputera. Pierwsza nazwa wzięła się od królkia Bugsa, gdyż oryginalnie był to Rabbit virus związany z tym w jakim tempie króliki powiększają swą rodzinę.

- Backdoor – jeśli nie znaleziono luki w naszym systemie, zawsze można nam podesłać tego trojana by otworzyć sobie drzwi do naszego komputera. Często całymi miesiącami możemy nie być świadomi, iż używa się nas do nielegalnej działalności w sieci jako tak zwane zombie PC.

- Rootkit – to zestaw narzędzi umożliwiający podszywanie się pod administratora systemu i nadawanie niepożądanemu użytkownikowi uprawnień do działań w naszym komputerze, na które nigdy sami byśmy się nie zgodzili. Nazwa wzięła się od słów Root – określenie administratora w systemach typu Unix oraz kit – zestaw.

Spyware – to w skrócie oprogramowanie, które ma za zadanie zbierać o nas informacje i przesyłać je, bez naszej wiedzy, do twórcy.

Spyware’y dzielą się na:

- Scumware – to ogólnie każde oprogramowanie, konkretnie, pobrane z Internetu (w przeciwieństwie do malware, które możemy zdobyć w dowolny sposób) bez naszej wiedzy. Co raz częściej są to nielegalne pliki Cookie, które magazynują nasze preferencje w sieci.

- Adware – to chyba jeden z najczęstszych złośliwych programów jaki spotyka każdego użytkownika Internetu. Często instaluje się bez naszej wiedzy i ciężko go usunąć. Wyświetla nam dodatkowe reklamy, które niejednokrotnie nie chcą się zamknąć.

- Hijacker BHO – w większości przypadków są to narzędzia instalujące wygaszacze ekranu i paski w przeglądarkach. Dodatkowo często umożliwiają przejęcie komputera. Zastanówcie się dwa razy zanim zainstalujecie darmowy wygaszacz z rybkami.

- Keylogger – bardzo niebezpieczne oprogramowanie odczytujące wszystko co piszecie na klawiaturze i wysyłające to w świat. Dzięki niemu można w łatwy sposób uzyskać dane logowania chociażby do waszego konta bankowego. Potem to już krótka droga do robienia przelewów bez waszej wiedzy.

- Stealware – pod tym pojęciem kryje się wszystko, co bez naszej wiedzy wysyła do osób trzecich nasze dane, informacje czy pieniądze z kont bankowych, do których uzyskano dostęp.

Jeśli wciąż coś jest nie jasne, bądź chcielibyście się dowiedzieć więcej to zachęcamy do pytań w komentarzach. Postaramy się odpowiedzieć najlepiej jak to możliwe.

___

Artykuł powstał dzięki CORE – polskiemu dystrybutorowi antywirusów AVAST i AVG. Sprawdź AVG antywirus dla firmy. Kompleksowa ochrona dla plików, przelewów i wszystkiego co najważniejsze w firmie.

Podobał Ci się ten artykuł?

Zapisz się na listę i nie przegap nowych ciekawostek, porad i konkursów!

Pierwsze wrażenie: rzeczowa informacja. Ale ja przecież liczę na Was! Zatem nie muszę tego wszystkiego wiedzieć. Ważne, że ufam, że Wy to wiecie, no i że Wy to ogarniacie.

Czyli: ja ufam Wam, a Wy wiecie co zrobić. I tylko wtedy ma to sens.

A zapoznać nas z problemami warto, ale tylko po to, byśmy doceniali Wasz wkład. Czy tak?

No nie do końca o docenianie nas chodzi (choć to oczywiście miłe :)) ale o wiedzę.

Od nadmiaru wiedzy jeszcze nikomu nic się nie stało, a że takie, a nie inne czasy w internecie nastały, że wirusy są na każdym kroku to nie zaszkodzi wiedzieć co na nas czyha 🙂

Fajna zwięzła informacja. Wsparta świetnym grafem. OK

Polecamy się 🙂

Bardzo fajny, ciekawie i zrozumiale napisany artykuł, choć jak ktoś tu wspomniał, mam Was i korzystam z Waszego programu antywirusowego i mam do Was pełne zaufanie.

Nie zapominajmy jednak o używaniu własnego rozumu i zdrowego rozsądku.

Dlatego też warto czytać takie artykuły, żeby wiedzieć o wszystkich zagrożeniach i niebezpieczeństwach.

Jak połączymy wszystkie te składniki, otrzymamy bardzo bezpieczne środowisko komputerowe.

Nic dodać nic ująć 🙂

Fajnie, że teraz wiem. Jednak najlepiej byłoby, żeby móc bezpłatnie korzystać z programu antywirusowego itp., ponieważ jest wielu użytkowników, którzy nie kupią żadnego płatnego oprogramowania, bo ich na to nie stać. Są to na pewno najgorzej uposażeni emeryci, do których się zaliczam. A wtedy całe stada tu skatalogowanych szkodników robi, co chce.

Z całym stadem bym nie przesadzał. To zależy głównie od tego co się robi oraz na jakie strony wchodzi. Przykładowo prywatne strony o podejrzanych treściach często mogą zawierać „wirusy szpiegujące” lub po prostu tworzące lukę dla takiego oprogramowania. Ryzykowne jest także ściąganie plików z torrentów choć tutaj to trochę loteria bo nigdy nie wiesz czy niezainfekowane, na pewno warto przeczytać komentarze. Jeżeli natomiast chodzi o zwykłe surfowanie po internecie to z reguły nie ma żadnych niebezpieczeństw choć jak już wspomniałem pewne strony mogą zawierać niespodziankę. Warto pamiętać że żaden antywirus nie ochroni nas w pełni ochroną w czasie rzeczywistym więc… Czytaj więcej »

Co rozumiesz pod pojęciem „stado”?

Jako początkujący /emeryt internauta/,doceniam Pana chęć niesienia pomocy,chociaż niektórzy mnie ostrzegają,nie wiem czy mają rację?

Przed czym Pana ostrzegają?

Pierwsze wrażenie: rzeczowa informacja. Ale ja przecież liczę na Was! Zatem nie muszę tego wszystkiego wiedzieć. Ważne, że ufam, że Wy to wiecie, no i że Wy to ogarniacie. Czyli: ja ufam Wam, a Wy wiecie co zrobić. I tylko wtedy ma to sens. A zapoznać nas z problemami warto, ale tylko po to, byśmy doceniali Wasz wkład. Czy tak?

No nie do końca o docenianie nas chodzi (choć to oczywiście miłe :)) ale o wiedzę.Od nadmiaru wiedzy jeszcze nikomu nic się nie stało, a że takie, a nie inne czasy w internecie nastały, że wirusy są na każdym kroku to nie zaszkodzi wiedzieć co na nas czyha 🙂

Polecamy się 🙂

Bardzo fajny, ciekawie i zrozumiale napisany artykuł, choć jak ktoś tu wspomniał, mam Was i korzystam z Waszego programu antywirusowego i mam do Was pełne zaufanie. Nie zapominajmy jednak o używaniu własnego rozumu i zdrowego rozsądku.Dlatego też warto czytać takie artykuły, żeby wiedzieć o wszystkich zagrożeniach i niebezpieczeństwach.Jak połączymy wszystkie te składniki, otrzymamy bardzo bezpieczne środowisko komputerowe.

Fajnie, że teraz wiem. Jednak najlepiej byłoby, żeby móc bezpłatnie korzystać z programu antywirusowego itp., ponieważ jest wielu użytkowników, którzy nie kupią żadnego płatnego oprogramowania, bo ich na to nie stać. Są to na pewno najgorzej uposażeni emeryci, do których się zaliczam. A wtedy całe stada tu skatalogowanych szkodników robi, co chce.

Z całym stadem bym nie przesadzał. To zależy głównie od tego co się robi oraz na jakie strony wchodzi. Przykładowo prywatne strony o podejrzanych treściach często mogą zawierać „wirusy szpiegujące” lub po prostu tworzące lukę dla takiego oprogramowania. Ryzykowne jest także ściąganie plików z torrentów choć tutaj to trochę loteria bo nigdy nie wiesz czy niezainfekowane, na pewno warto przeczytać komentarze. Jeżeli natomiast chodzi o zwykłe surfowanie po internecie to z reguły nie ma żadnych niebezpieczeństw choć jak już wspomniałem pewne strony mogą zawierać niespodziankę. Warto pamiętać że żaden antywirus nie ochroni nas w pełni ochroną w czasie rzeczywistym więc… Czytaj więcej »

Co rozumiesz pod pojęciem „stado”?

Jako początkujący /emeryt internauta/,doceniam Pana chęć niesienia pomocy,chociaż niektórzy mnie ostrzegają,nie wiem czy mają rację?

Nic dodać nic ująć 🙂

Przed czym Pana ostrzegają?