Codziennie korzystamy z poczty e-mail, bankowości elektronicznej, płatności internetowych. W formularzach wysyłamy mnóstwo wrażliwych danych, takich jak hasła – podczas logowania, czy numery kart kredytowych. Czy zastanawialiście się, co może stać się z podanymi informacjami w drodze pomiędzy naszym komputerem, a serwisem z którego korzystamy?

Może się okazać, że nasze dane zostały przechwycone. A następnie, np. dane karty kredytowej, zostaną wykorzystane przez niepowołane osoby, przez co możemy stracić setki, jeśli nie tysiące złotych.

Oczywiście nie jesteśmy na straconej pozycji!

Dzisiaj standardem, podczas przesyłania danych wrażliwych, są…

Połączenia szyfrowane

Każdy szanujący się serwis społecznościowy, sklep internetowy, system bankowości elektronicznej czy dostawca poczty e-mail korzysta z zaszyfrowanej wersji protokołu HTTP, czyli HTTPS.

Jak to działa? Nie zagłębiając się w szczegóły, działanie jest bardzo proste. Gdy jesteśmy na stronie wykorzystującej połączenie szyfrujące, wszystkie dane, jakie przesyłamy do serwera, przed ich wysłaniem są szyfrowane. W tej zakodowanej wersji pokonują całą drogę. Dopiero, gdy dotrą do serwera zostają zdekodowane.

W związku z tym, nawet jeśli takie zaszyfrowane dane zostaną przechwycone, to złodziej nie będzie miał z nich żadnego pożytku.

Kiedy połączenie jest szyfrowane?

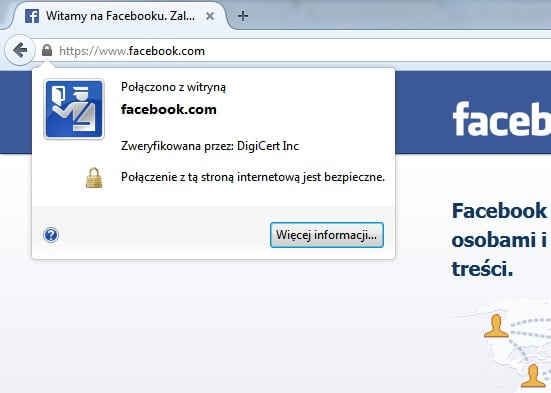

Bardzo łatwo sprawdzić czy serwis, z którego korzystamy oferuje połączenia szyfrowane. Najszybciej zrobimy to spoglądając na adres strony w przeglądarce. Adres musi zaczynać się od HTTPS oraz obok powinna znajdować się ikona zamkniętej kłódki. W tym momencie możemy być spokojni o bezpieczeństwo naszych danych.

Klient poczty e-mail a połączenia szyfrowane

Z połączeń szyfrowanych warto korzystać w trakcie pobierania poczty przez klienta poczty. W tym celu, po skonfigurowaniu naszego konta, należy przejść do jego właściwości i włączyć połączenie szyfrowane SSL oraz podać prawidłowe numery portów. W związku z tym trzeba wejść na stronę dostawcy naszej poczty i w dziale pomocy znaleźć potrzebne informacje.

O czym należy pamiętać?

Ważnym elementem podczas połączenia szyfrowanego jest nasza przeglądarka. Należy zawsze korzystać z jej najnowszej wersji. Wszystkie aktualizacje powinny być na bieżąco instalowane.

Jest to bardzo ważne. Algorytmy szyfrujące są non-stop rozwijane, powstają nowe, bardziej zaawansowane wersje. Aby bezpieczeństwo naszych danych było na najwyższym poziomie, przeglądarki muszą być zaktualizowane, aby „rozumiały” najnowsze klucze szyfrujące.

Podsumowanie

Pomimo tego, że dostawcy usług internetowych starają się zwiększyć bezpieczeństwo naszych danych, musimy pamiętać, że to ostatecznie my decydujemy o tym by wysłać je „do internetu”. Nim wypełnimy kolejny formularz, wpiszemy hasło do konta bankowego, wprowadzimy numer karty kredytowej z kodem CCV, poświęćmy kilka chwil, by sprawdzić czy strona, z której korzystamy jest godna zaufania.

Sprawdźmy:

- czy adres zaczyna się od HTTPS

- czy jest zamknięta kłódka

- czy nasza przeglądarka jest zaktualizowana

Bądźmy świadomymi użytkownikami internetu i korzystajmy z dostępnych narzędzi, aby sprawdzić komu powierzamy nasze poufne dane.

___

Artykuł powstał dzięki CORE – polskiemu dystrybutorowi antywirusów AVAST i AVG. Zobacz dobry antywirus AVAST Internet Security dla osób oczekujących pełnego bezpieczeństwa online.

![]()

Podobał Ci się ten artykuł?

Zapisz się na listę i nie przegap nowych ciekawostek, porad i konkursów!