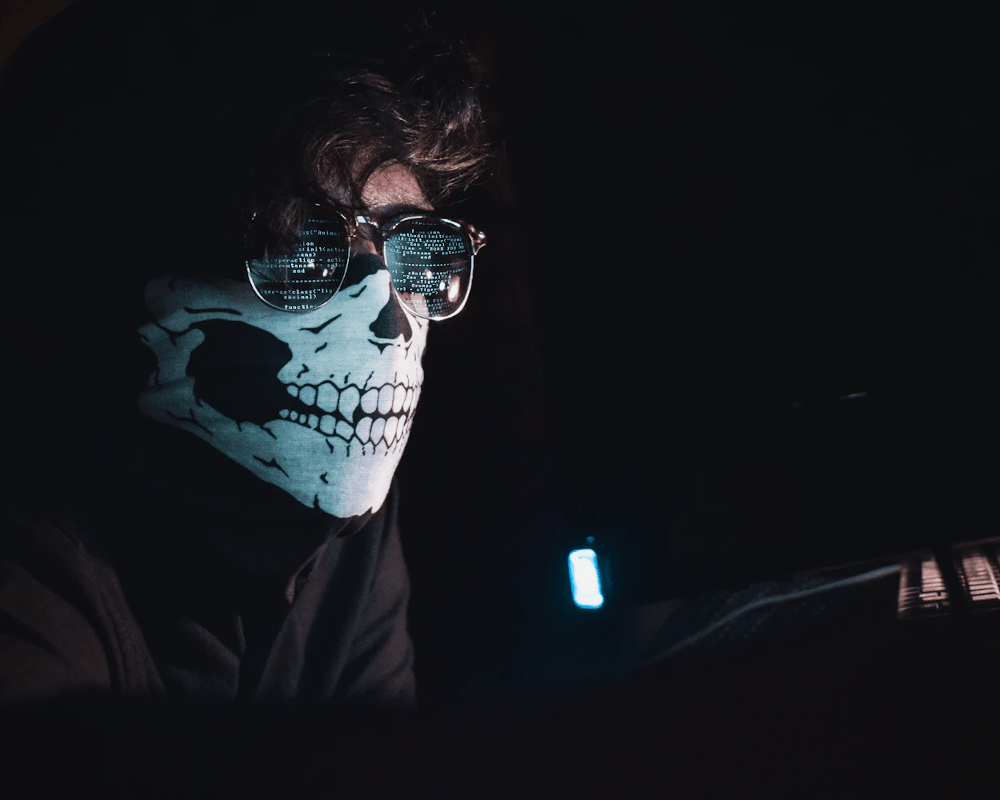

Kilka wysoce wydajnych komputerów, które wspierają badania nad COVID-19 w Europie, padło niedawno ofiarą serii ataków hakerskich. Pierwsze ataki przeprowadzone zostały na sprzęt w Wielkiej Brytanii oraz Niemczech.

Sprawdź nasze darmowe poradniki i programy

Brytyjski National Supercomputing Service Archer jako pierwszy ogłosił, że zmuszony został wyłączyć dostęp do systemu. Incydent jest obecnie badany, a jak wynika z informacji na stronie internetowej organizacji, wszystkie klucze SSH oraz hasła ARCHER zostaną zmienione. „Kiedy superkomputer ARCHER wróci do działania, użytkownicy będą musieli uwiarygodnić się dwukrotnie: najpierw kluczem SSH z frazą dostępu, oraz swoim hasłem ARCHER”, informuje centrum.

W międzyczasie, Baden-Württemberg High Performance Computing z Niemiec poinformowało na swojej stronie internetowej, że tego samego dnia również padli ofiarą ataku.

Okazuje się jednak, że nie tylko superkomputer z Niemiec został wybrany jako cel ataku. W czwartek, Leibniz Supercomputing Centre ogłosiło, że tymczasowo zamykają dostęp, a w ich ślady poszło Jülich Supercomputing Centre, które wyłączyło swoje systemy JURECA, JUDAC oraz JUWELS ze względu na „incydent związany z bezpieczeństwem”.

BleepingComputer informuje, że atak przypuszczony został na 9 niemieckich superkomputerów.

A to wciąż nie wszystko. Swiss National Super Computing Center również poinformowało o ataku, dodając, że centra akademickie w Europie i na świecie walczą z cyberatakami, a wykrycie złośliwych działań prowadzi do wyłączenia zewnętrznego dostępu do centrum.

„Obecnie nasi inżynierzy aktywnie pracują nad przywróceniem systemów, starając się do minimum zredukować negatywny wpływ jaki, ma to na naszych użytkowników”, przyznał dyrektor CSCS Thomas Schulthess.

European Grid Infrastructure (EGI) opublikowało wnioski swojego zespołu do spraw reagowania na incydenty związane z cyber bezpieczeństwem. Zespół zbadał dwa takie zdarzenia, które mogły być powiązane. Analiza wykazała, że po uzyskaniu dostępu do systemów, hakerzy zaczęli kopać kryptowalutę Monero.

Zespół wskazał na fakt, że ofiary są zarówno w Europie, jak również w Chinach i Ameryce Północnej. Nie wiadomo jednak w jaki sposób skradziono klucze SSH.

W chwili obecnej nie wydano jeszcze żadnego oświadczenia, które informowałoby o tym czy ataki przeprowadziła jedna osoba, czy też kilka różnych grup. Można jedynie przypuszczać, że między atakami jest jakiś związek, ponieważ przeprowadzone zostało w ciągu jednego tygodnia i celowały w podobny target.

Specjalista od cyber bezpieczeństwa ESET Jake Moore stwierdził, że „wydaje się, iż hakerzy po raz pierwszy zaatakowali superkomputery zdalnie. We wcześniejszych przypadkach, zawsze był ktoś wewnętrz, kto instalował złośliwe oprogramowanie do kopania krypto. Wszystkie loginy SSH będą musiały zostać teraz zresetowane, co może trochę potrwać, natomiast jest to niezbędne to tego, aby powstrzymać ataki w przyszłości. Kiedy lista kodów dostępu zostaje ujawniona, ich reset to prawdziwy wyścig z czasem.”

Artykuł zewnętrzny

Podobał Ci się ten artykuł?

Zapisz się na listę i nie przegap nowych ciekawostek, porad i konkursów!